شرکت امنیتی Fortinet بار دیگر در مرکز توجه کارشناسان سایبری قرار گرفته است. طبق گزارش منتشرشده در پایگاه خبری GBHackers، پژوهشگران امنیتی از کشف یک آسیبپذیری مهم در سیستمعامل FortiOS خبر دادهاند که به مهاجمان محلی با دسترسی معتبر اجازه میدهد با دور زدن محدودیتهای خط فرمان (CLI) دستورهای سیستمی سطح بالا را اجرا کنند. این آسیبپذیری که با شناسه CVE-2025-58325 شناخته میشود در دستهبندی CWE-684 یا «اختلال در ارائه عملکرد مورد انتظار» قرار گرفته، بخش بزرگی از نسخههای FortiOS را درگیر کرده است و میتواند زمینهساز حملات جدی در زیرساختهای سازمانی شود.

به گزارش روز صفر این نقص از شیوهی نادرست اعتبارسنجی ورودیها در محیط CLI ناشی میشود. در حالت عادی، دستورات CLI در فایروالهای Fortinet دارای محدودیتهایی هستند تا از اجرای مستقیم فرمانهای سیستمی یا تغییر فایلهای سیستمی جلوگیری شود. اما این آسیبپذیری اجازه میدهد که مهاجم با ساختن پارامترهای خاص و ترکیبشده، از این کنترلها عبور کرده و به دستورات سطح سیستمعامل دسترسی پیدا کند. در چنین حالتی، فرد مهاجم میتواند نهتنها تنظیمات امنیتی را تغییر دهد، بلکه مسیرهای ارتباطی را دستکاری کرده یا دادههای ذخیرهشده را استخراج نماید.

ماهیت آسیبپذیری و سطح تاثیر آن

آسیبپذیری موسوم به «عبور از محدودیتهای CLI» در FortiOS از نقصی در اعتبارسنجی پارامترهای ورودی CLI ناشی میشود. بر اساس تحلیلها، مهاجم محلی که دسترسی احرازشده (مثلاً حساب کاربری با دسترسی فنی یا مدیریتی) دارد، میتواند با ارسال آرگومانهای خاص و طراحیشده به رابط خط فرمان، از محدودیتهایی که معمولاً اجرای برخی دستورات سطح پایین را مسدود میکنند، عبور کند و در نتیجه دستورهای سیستمی سطح بالا را اجرا نماید. چنین امکانی میتواند به نصب بدافزار، تغییر پیکربندی، یا استخراج دادهها منجر شود.

پیامدهای این آسیبپذیری میتواند برای سازمانهایی که به محصولات Fortinet در لایههای حیاتی شبکه خود تکیه دارند بسیار جدی باشد. نخستین خطر، افزایش سطح دسترسی (Privilege Escalation) است؛ به این معنا که کاربری که در شرایط عادی تنها مجاز به اجرای تعداد محدودی از دستورات است، میتواند با سوءاستفاده از این نقص، به مجوزهای سیستمی کامل دست یابد. این امر امکان تغییر پیکربندی فایروال، خاموش کردن سرویسهای حیاتی یا حتی باز کردن مسیرهای غیرمجاز برای نفوذ بیشتر را فراهم میکند.

از سوی دیگر، آسیبپذیری CLI در FortiOS ممکن است به نصب بدافزار یا backdoor روی دستگاههای امنیتی منجر شود. در چنین سناریویی، مهاجم قادر خواهد بود ارتباط دائمی با شبکه سازمان برقرار کرده و حتی پس از اعمال وصله امنیتی نیز کنترل خود را حفظ کند. این مسئله میتواند در حملات زنجیرهای مورد استفاده قرار گیرد، بهویژه در محیطهایی که فایروالهای FortiGate وظیفهی محافظت از چندین بخش از زیرساخت را بر عهده دارند.

یکی دیگر از پیامدهای خطرناک این نقص، دستکاری در گزارشها و لاگهای امنیتی است. مهاجم میتواند با دسترسی به سطح سیستمعامل، دادههای ثبتشده در لاگها را حذف یا تغییر دهد تا ردپای فعالیت خود را از بین ببرد. در نتیجه، فرآیند شناسایی نفوذ یا تحلیل پس از حادثه (forensics) برای تیمهای امنیتی دشوارتر خواهد شد. از آنجا که FortiOS نقش حیاتی در نظارت و فیلترینگ ترافیک ورودی و خروجی شبکه دارد، هرگونه تغییر یا اختلال در عملکرد آن میتواند تأثیری زنجیرهای بر سایر سرویسها، از جمله VPNها، سامانههای احراز هویت و سرویسهای ابری سازمان بگذارد.

این آسیبپذیری همچنین نشان میدهد که حتی محیطهای مدیریت محلی – که معمولاً امنتر از دسترسیهای از راه دور در نظر گرفته میشوند – نیز میتوانند در معرض تهدید قرار گیرند. بسیاری از سازمانها به تیمهای داخلی خود دسترسی CLI برای انجام پیکربندیهای اضطراری یا تحلیل مشکلات فنی میدهند. اگر حساب کاربری این افراد دچار ضعف در رمز عبور، اشتراکگذاری یا سرقت اعتبار شود، مهاجم میتواند از همین نقطه برای بهرهبرداری از آسیبپذیری و تسلط بر دستگاه استفاده کند.

طبق گزارشها، این نقص به گروهی از آسیبپذیریهای شناختهشده در اکوسیستم Fortinet افزوده شده است و محققان آن را از نوع Incorrect Provision of Specified Functionality (CWE-684) طبقهبندی کردهاند. تحلیلهای فنی نشان میدهد که مشکل محدود به محیطهایی نیست و در نسخههای متعددی از FortiOS دیده شده است، بنابراین بردار حمله میتواند در بسیاری از پیادهسازیهای سازمانی وجود داشته باشد.

نسخهها و محصولات تحت تأثیر

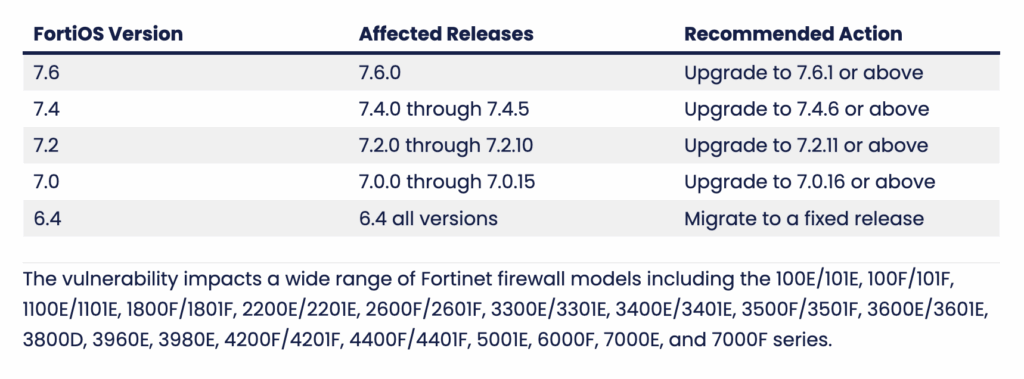

منابع فنی و پایگاههای تحلیل CVE گزارش میدهند که این آسیبپذیری در چندین شاخهٔ FortiOS مشاهده شده است و بر نسخههای اصلی پرکاربرد تأثیر میگذارد؛ از جمله شاخههای ۷٫۶، ۷٫۴، ۷٫۲، ۷٫۰ و ۶٫۴ (جزئیات نسخهها بسته به اطلاعیهٔ رسمی Fortinet و بهروزرسانیها متفاوت اعلام شده است). با توجه به این گستردگی، دستگاههای متصل به شبکه سازمانها (بخصوص آنهایی که دسترسی مدیریتی محلی را برای تیمهای فنی فراهم میکنند) در معرض خطر قرار دارند. مدیران شبکه باید لیست دقیق نسخهها و پچهای منتشرشده را بر اساس اعلان رسمی فروشنده بررسی کنند.

واکنشها به این رخداد و اقدامات اصلاحی

شرکت Fortinet بلافاصله پس از انتشار این گزارش، در حال بررسی و آمادهسازی وصلههای امنیتی برای نسخههای آسیبپذیر FortiOS اعلام شد. این شرکت از مشتریان خود خواسته است تا با مراجعه به پورتال FortiGuard PSIRT، وضعیت نسخههای خود را بررسی کرده و در صورت انتشار بهروزرسانیها، آنها را بدون تأخیر نصب کنند. همچنین تأکید شده است که رابط CLI مدیریتی نباید از طریق اینترنت عمومی قابل دسترسی باشد و تنها باید از مسیرهای داخلی امن یا شبکههای مدیریتی اختصاصی مورد استفاده قرار گیرد.

کارشناسان امنیتی سایبری نیز هشدار دادهاند که بهدلیل اهمیت بالای دستگاههای FortiGate در کنترل ترافیک شبکه، حتی یک دستگاه آسیبپذیر در محیط سازمان میتواند بهعنوان دروازهای برای نفوذ گستردهتر مورد استفاده قرار گیرد. از اینرو، محدودسازی دسترسی محلی، استفاده از احراز هویت چندعاملی، و پایش مداوم لاگهای CLI از جمله اقداماتی است که باید فوراً در دستور کار قرار گیرد.

آسیبپذیری جدید در FortiOS بار دیگر زنگ خطر را برای سازمانهایی که زیرساختهای امنیتی خود را بر پایه محصولات Fortinet بنا کردهاند به صدا درآورده است. این نقص نشان میدهد که حتی لایههای مدیریتی داخلی، اگر بدون کنترلهای دقیق امنیتی باقی بمانند، میتوانند به نقطهای برای نفوذ و تسلط مهاجم تبدیل شوند. در دنیای امروز که حملات سایبری پیچیدهتر و هدفمندتر از همیشه شدهاند، واکنش سریع به هشدارهای امنیتی و اجرای مداوم بهروزرسانیها، کلید حفظ یکپارچگی و پایداری شبکه است.

شرکت فورتی نت وعده داده است که وصلهی امنیتی مربوط به این آسیبپذیری را بهزودی منتشر خواهد کرد. اما تا آن زمان، بهترین اقدام برای مدیران فناوری اطلاعات، محدودسازی سطح دسترسی، بررسی دقیق پیکربندی CLI، و نظارت مستمر بر رفتارهای غیرعادی در تجهیزات شبکه است. هرچند این نقص نیاز به دسترسی محلی دارد، اما تجربه نشان داده است که در بسیاری از نفوذهای پیشرفته، مهاجمان ابتدا از مسیرهای غیرمستقیم وارد شبکه میشوند و سپس از چنین آسیبپذیریهایی برای تثبیت حضور خود استفاده میکنند. بنابراین، سرعت در واکنش و دقت در ایمنسازی سیستمهای مدیریتی میتواند تفاوت میان یک تهدید کنترلشده و یک فاجعه امنیتی تمامعیار را رقم بزند.